Xã hội

Người đàn ông 60 tuổi sống chung với ung thư vùng kín suốt 2 năm vì tưởng viêm da

Một người đàn ông ngoài 60 tuổi đã điều trị viêm da vùng bìu suốt 2 năm không khỏi, sau đó được chẩn đoán mắc Paget sinh dục – một dạng ung thư biểu mô tuyến hiếm gặp. Bệnh dễ bị nhầm lẫn, cần phát hiện sớm để điều trị hiệu quả.

Kinh tế

Việt Nam sắp xuất khẩu sầu riêng sang Ấn Độ từ tháng 7, cạnh tranh với Thái Lan, Malaysia

Sầu riêng Việt Nam dự kiến chính thức xuất khẩu sang Ấn Độ từ tháng 7/2026, mở ra thị trường 1,4 tỷ dân. Đây là cơ hội lớn nhưng cũng đặt ra thách thức về logistics và thói quen tiêu dùng.

Chính trị

Khắc phục tình trạng chồng chéo trong quản lý nhà nước về an toàn thực phẩm

Bài viết phân tích các giải pháp khắc phục tình trạng chồng chéo trong quản lý nhà nước về an toàn thực phẩm, nhằm nâng cao hiệu quả quản lý và bảo vệ sức khỏe người dân.

Pháp luật

Quỹ Phenikaa Vì trẻ em 30 tỷ đồng hỗ trợ y học chuyên sâu cho trẻ em

Quỹ Phenikaa Vì trẻ em ra mắt với 30 tỷ đồng, hỗ trợ trẻ em và gia đình khó khăn tiếp cận kỹ thuật y học chuyên sâu trong bào thai, sinh sản, di truyền và tim mạch.

Thể thao

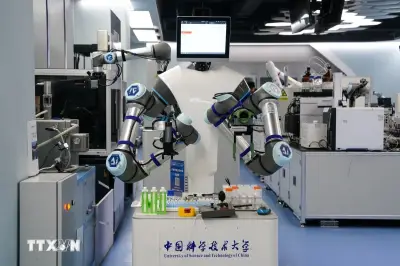

Công nghệ

Trung Quốc siết kiểm soát đầu tư công nghệ ra nước ngoài

Trung Quốc tăng cường kiểm soát đầu tư ra nước ngoài trong lĩnh vực công nghệ nhằm bảo vệ an ninh quốc gia và lợi ích chiến lược.

Instagram gặp sự cố tối 1/6, feed và ảnh không tải

Tối 1/6/2026, Instagram gặp sự cố kỹ thuật khiến feed và ảnh trang cá nhân không tải, Story vẫn hoạt động. DownDetector ghi nhận hơn 1.200 báo cáo. Meta chưa có phản hồi.

4 cài đặt ẩn trên router giúp Wi-Fi mạnh hơn

Chuyên gia mạng chỉ ra 4 cài đặt ẩn trên router giúp tối ưu Wi-Fi gia đình, khắc phục lag, chập chờn mà không cần nâng cấp thiết bị hay tốn thêm chi phí.

Intel Arc G3 Extreme vượt AMD Ryzen Z2 Extreme 42%

Tại Computex 2026, Intel trình diễn loạt handheld dùng Arc G3 Extreme, cho thấy hiệu năng vượt trội so với AMD Ryzen Z2 Extreme, hứa hẹn thay đổi cuộc chơi trên thị trường máy chơi game cầm tay.

Dell Alienware ra 4 màn hình gaming mới, có OLED 39 inch 5K

Dell Alienware giới thiệu 4 màn hình gaming cao cấp, gồm OLED 5K 39 inch và VA giá rẻ. Mẫu VA từ 7,9 triệu đồng, bán ra toàn cầu cuối tháng 6.

Giáo dục

Nhận tin mới

Đăng ký bản tin của chúng tôi để nhận những cập nhật mới nhất ngay trong hộp thư của bạn!

Chúng tôi không bao giờ gửi thư rác